Мошенники в Сети. Уловки, схемы и тенденции.

Интернет стал одним из крупнейших участников сражения с пандемией, а трафик и транзакции достигли беспрецедентного уровня в 2020 году. Неудивительно, что количество вредоносных атак и активности возросло вместе с этими достижениями.

Мошенники уже изобрели множество способов обмана и продолжают придумывать все новые ухищрения. По словам Генерального секретаря Интерпола Юргена Стока, “киберпреступники развивают и наращивают свои атаки с угрожающей скоростью, используя страх и неопределенность, вызванные нестабильной социальной и экономической ситуацией, созданной COVID-19”.

Мошеннические схемы постоянно развиваются, изобретаются все новые методы получения личной информации граждан. А с развитием онлайн-услуг и активным прогрессом в сфере технологий их набор инструментов для обмана людей только увеличился. Они могут воспользоваться различными уловками, включая интернет, банковские услуги, телефонные звонки и даже sms-сообщения.

Современные способы обмана

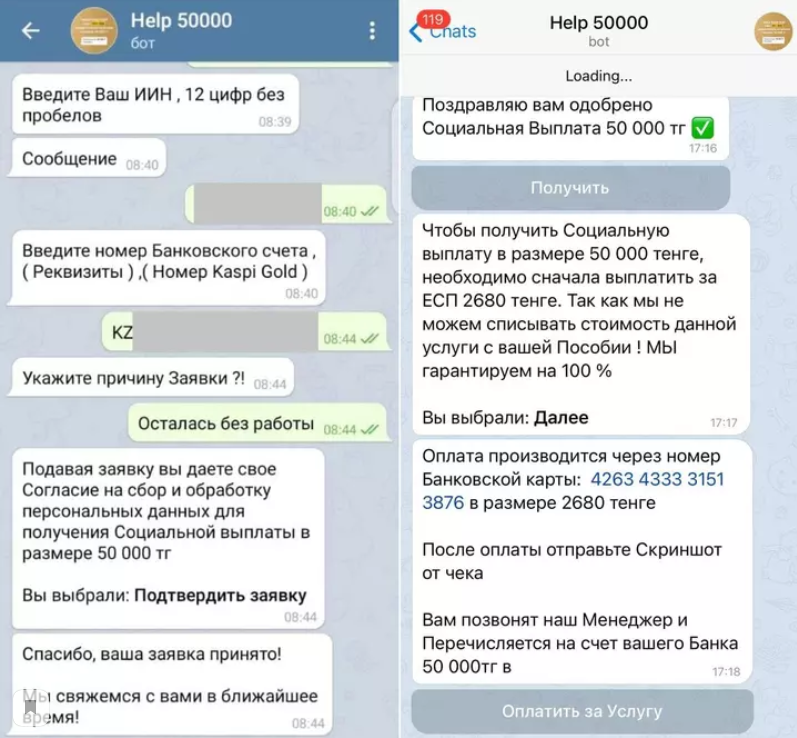

Преступники часто используют технологические уловки, направленные либо на получение денег, либо на получение персональных данных. Например, мошенники могут замаскироваться под видом различных сайтов: онлайн-магазины – фальшивый сайт может отличаться от настоящего всего одной буквой в названии, сайты государственных органов – используются для якобы выдачи компенсационных выплат, пособий и так далее. Главная их цель – получить доступ к аккаунтам и счетам, с которых можно снять деньги. Поэтому следует внимательно проверять сайты, которые вы посещаете.

Также злоумышленники используют различные программы, чтобы замаскировать номер своего телефона под банковские сервисы рассылки. От подобных номеров могут приходить различные сообщения о выигрыше в лотерею, об угрозе личным данным с просьбой связаться по указанным номерам и так далее. В этом случае следует помнить, что даже если у вас возникли трудности с картой или счетами, банковские работники никогда не звонят первыми и не будут запрашивать у вас никакой информации.

Мы уже писали о том, что команда популярного мессенджера WhatsApp 15 мая перешла от «слов к делу» по поводу своих новых правил по использованию сервиса. Тем временем, замешательством простых людей относительно ситуации начали пользоваться злоумышленники. Пользователям, преимущественно пенсионерам, рассылали сообщения о том, что WhatsApp становится платным с 15 мая, чтобы этого избежать требуется переслать сообщение 10 контактам. Каждое такое SMS обойдётся в 0,01 евро.

Новые методы фишинга

Фишинг — это атака, при которой злоумышленник прикидывается сотрудником госорганов или каким-то другим сервисом, чаще полезным, например, отправляет сотрудникам письма из «банка» или присылает радостную новость о премии или выплате. Такой вид атаки сегодня довольно часто используется телефонными мошенниками: «Здравствуйте, вам звонит служба безопасности банка». В этом виде атак самая слабая часть системы – это сам человек.

Методы социальной инженерии – это способ получения необходимой информации, используя особенности психологии людей. Звонок от якобы сотрудника правоохранительных органов или работника банка является одним из наиболее популярных способов подобного обмана. Также они могут скрываться под маской сотрудников полиции и сообщить жертве об иске от имени Национального банка или Агентства по регулированию и развитию финансового рынка.

У жертвы под разными уловками и с помощью психологического давления могут потребовать данные с банковской карты, код из sms-сообщения и так далее. Иногда даже требуют взятку, чтобы якобы помочь избежать последствий. В этих случаях желательно прервать разговор и самостоятельно связаться с данной организацией. Помните, что сотрудники правоохранительных органов обязаны представиться и подтвердить свои данные.

Также помимо банков мошенники могут представиться сотрудниками ЦОНов или судоисполнителями. У жертвы требуют оплатить некую задолженность. В ответ мошенникам казахстанцы сообщают, что у них нет никаких займов или не было просрочек. То есть жертвы полностью уверены в том, что на их имя не оформлен кредит или что они не значатся поручителями для третьих лиц.

Тогда злоумышленники сообщают, что возможно возникла ошибка в базе данных. А это значит, что нужно исправить некорректную информацию. Для этого у жертвы просят их данные и продиктовать код от Digital ID. С помощью этой информации они оформляют ЭЦП на имя жертвы.

После того как будут получены личные данные и создано новое ЭЦП на имя жертвы мошенники смогут:

- беспрепятственно переоформить авто на кого-либо,

- прописать лишних жителей в квартире,

- подать заявку на снятие пенсионных излишков.

Поэтому ни в коем случае нельзя сообщать кому-либо данные, которые приходят в sms-сообщениях от Egov (номер 1414), банка или других приложений и организаций. Основной способ борьбы с подобными методами обмана – бдительность и спокойствие. Нельзя поддаваться давлению и поспешно пытаться решить проблему, которую вам навязывают.

Также нельзя доверять процедуру открытия электронной цифровой подписи третьим лицам. Напомним, что ЭЦП можно открыть самостоятельно. Казахстанцы могут даже сменить пароль для ЭЦП, используя свой компьютер и подключение к интернету. А для получения онлайн-услуг через различные телеграм-боты нужно иметь регистрацию в базе мобильных граждан. При этом все данные, связанные с этими порталами необходимо защищать от третьих лиц.

Денежные переводы

Денежные переводы – это финансовый инструмент, который активно используется казахстанцами. Однако даже данный инструмент может нести в себе угрозу, если вовремя не проявить бдительность. Все дело в том, что мошенники и здесь стараются разрабатывать новые схемы обмана. В этот раз их уловки коснулись якобы ошибочных денежных переводов. При этом обман может происходить по двум сценариям.

Ложный денежный перевод

Обман в подобных схемах начинается с sms-сообщения. В нем указывается, что вам были начислены деньги на банковский счет. При этом сумма перевода часто небольшая. Сразу после этого вам поступает звонок якобы от человека, который сделал ошибочный перевод.

Расчет делается на вашу невнимательность и психологическое давление – что вы не успеете проверить банковский счет, на который в действительности деньги не поступали. В этот момент злоумышленники подробно расскажут вам о себе, о финансовых трудностях. Это сигнал, указывающий на то, что у вас пытаются вызвать эмоции для большего отвлечения. Вас попросят вернуть эту сумму через обратный перевод.

Но чаще мошенники просят отправить наличные через платежный терминал, оплатить за них якобы онлайн-услугу, или отправить деньги на баланс телефона. В этом случае следует сначала проверить свой счет через мобильное приложение. Если это обман, то деньги вам в действительности не поступали. Также обратите внимание на номер в sms-сообщении – скорее всего он будет отличаться от обычного номера вашего мобильного банкинга.

Настоящий денежный перевод

Второй сценарий обмана – вам действительно поступают средства на банковский счет, в отличие от первой схемы. После этого также следует звонок с просьбой вернуть деньги как можно быстрее и якобы на банковский счет жены или супруга.

При подобной просьбе следует насторожиться, так как вероятно, что вас вовлекли в следующие мошеннические схемы. Злоумышленники могут указать ваш банковский счет как счет для оплаты товара. То есть они обманом заставят третье лицо отправить деньги на ваш счет. А далее уже попросят вас отправить эти деньги самим мошенникам.

В результате вы окажетесь вовлеченным в обман, в котором есть две жертвы — покупатель (третье лицо) и вы. При этом вы станете подозреваемым, так как деньги от жертвы онлайн-покупки поступили именно на ваш счет. Мошенники оформили онлайн-заем на ваше имя. В этом случае деньги изначально поступили вам от микрофинансовой организации. А злоумышленники просят вас перевести деньги на их счет.

Атаки на сайт и кража персональных данных

Самой актуальной проблемой частных компании в Казахстане является утечка данных. Согласно исследованию ESET, от внутренних утечек пострадала каждая четвертая компания, от внешних — 7% организаций. Компрометация данных может нанести серьезный финансовый и репутационный ущерб компании, особенно на начальных этапах ее развития.

Более того, нейтрализация последствий утечек нередко требует непосильных для небольшого предприятия вложений. Самые частые кибератаки, которые получают частные компании — это DDoS и дефейсы сайта. Первая — это хакерская атака на вычислительную систему с целью довести ее до отказа, чтобы он «лёг» под нагрузкой и перестал работать. Избежать этого помогут специальные сервисы, которые смогут отбить атаку.

Дефейс — это взлом сайта напрямую и изменение данных на нем. Если нет двухфакторной авторизации – когда для входа нужен не только пароль, но второй ключ или данные из SMS – простым перебором мощный сервер злоумышленника легко и быстро подберет ваш пароль. В этом случае нужно проверить, у кого есть доступ к сайту, кому он на самом деле принадлежит как интеллектуальная собственность и включена ли двухфакторная авторизация.

Программы-вымогатели

Зловредная программа заразит все файлы и на компьютере, и в облаке следующим образом: создаст запароленный архив, который ничем не открыть, закроет в нем все данные и попросит денег. Возможно, сумма будет невелика и, возможно, вы согласитесь ее заплатить. Однако после перечисления средств, преступник может пропасть вместе с ключом от архива, в котором хранится вся информация.

Бизнес настолько доверяет облакам, что даже один перехваченный пароль может стать угрозой. Данные будут или удалены, или проданы, а затем удалены. Без резервной копии данных восстановить их будет невозможно, а провайдер облачного хостинга не сможет помочь, поскольку доступа к аккаунту больше нет, а значит, и резервной копии.

Первое правило, если заразились, — не платить! Никогда и никому. И да, правило номер ноль — делать регулярные резервные копии важных данных. Второе важное правило — использовать комплекс специальных программ для защиты компьютера и мобильных устройств. Один антивирус тоже полезен, но гораздо лучше, если есть правильный файрвол и программа для хранения персональных данных.

Также кроме ноутбуков и стационарных компьютеров нужно защищать и серверы компании, и мобильные устройства сотрудников, особенно если они работают под операционной системе Android. Нужно понять, что проблему всегда легче предотвратить, чем устранять.

Атаки через облака Slack и BaseCamp

Исследователи в области кибербезопасности из компании Sophos сообщили о новых кибератаках, в рамках которых операторы вредоносного ПО BazarLoader используют корпоративный мессенджер Slack, инструмент BaseCamp и голосовые вызовы для обмана пользователей.

По словам исследователей, в ходе первой вредоносной кампании злоумышленники атаковали сотрудников крупных организаций. Преступники рассылали электронные письма, якобы содержащие важную информацию о контрактах, обслуживании клиентов, счетах-фактурах или начислении заработной платы.

«Один образец спама был замаскирован под уведомление об увольнении сотрудника с работы», — отметили эксперты.

Ссылки в электронных письмах размещались в облачном хранилище Slack или BaseCamp и выглядят для потенциальной жертвы легитимными, если пользователь работает в организации, которая использует одну из этих платформ.

После нажатия на ссылку на устройство жертвы загружается BazarLoader. Ссылки обычно указывают непосредственно на исполняемый файл с цифровой подписью с изображением значка Adobe PDF. Вредоносные файлы обычно называются presentation-document.exe, preview-document-[номер].exe или Annualreport.exe. Исполняемые файлы при запуске внедряют полезную DLL-нагрузку в легитимные процессы Windows.

«Вредоносное ПО работает только в памяти и не может быть обнаружено при сканировании файловой системы инструментом защиты конечных точек. Сами файлы не используют легитимное расширение .DLL», — пояснили эксперты.

В рамках второй кампании под названием BazarCall отсутствовали подозрительные файлы или ссылки в спам-сообщениях. В письмах мошенники уведомляли получателя об истечении срока бесплатной пробной версии используемой online-службы и предлагали позвонить по номеру телефона для отказа от дорогостоящей платной подписки. Если жертва решала позвонить, мошенник предоставлял адрес web-сайта, где можно было предположительно отказаться от подписки на услугу.

Письма исходили якобы от компании Medical Reminder Service и содержали номер телефона и адрес реально существующего офисного здания. В середине апреля в сообщениях использовалась приманка, связанная с поддельной платной online-библиотекой BookPoint. В рамках данной кампании преступники распространяли зараженные документы Microsoft Office, вызывающие команды для выполнения одной или нескольких вредоносных DLL-библиотек.

Итог

Технология постоянно меняется, поэтому промышленному персоналу трудно идти в ногу, и часто это требует специальных знаний, которые требуют времени для развития. Повышение квалификации тех, кто уже работает в индустрии кибербезопасности, и привлечение новичков – это лучшая защита, ведь программы и схемы часто бывают ненадежны.

Поэтому инвестирование времени и денег в образование, обучение и повышение осведомленности в области кибербезопасности это единственный выход. Наличие кибер-осведомленной рабочей силы с квалифицированными специалистами и хорошо информированными сотрудниками может дать возможность активно противостоять киберугрозам.

Организации с выигрышной стратегией кибербезопасности – это организации с эффективным процессом управления рисками и квалифицированной рабочей силой в области кибербезопасности. Взятые вместе, эти два элемента позволяют организации оценить свои сильные и слабые стороны, чтобы лучше противостоять атакам.